Мануал по доксу, сбору информации от не скажу кого (шкиламила819).

---- Отслеживание IP-адреса в точности широта/долгота ----

Что такое IP-адрес?

IP - Internet Protocol. "Интернет Протокол".

Инфа с Википедии:

IP - Internet Protocol (IP, досл. «межсетевой протокол») — маршрутизируемый протокол сетевого уровня стека TCP/IP. Именно IP стал тем протоколом,

который объединил отдельные компьютерные сети во всемирную сеть Интернет.

Неотъемлемой частью протокола является адресация сети

IP-адрес - идентифицируемый адрес устройства который подключается к сети Интернет.

"Я тебя по IP вычислю!" - что значит эта фраза? Что такое IP мы узнали, но как можно вычислить

IP какого то бомжа и продолжить деанонимизацию?

Узнать IP бомжа можно легко, если произошёл dataleak (утечка данных) можно пробить

в слитой базе или каким нибудь ботом если у вас IQ ниже 100 (юзерам Архангела и Немезиды привет)

Но если у вас IQ 100 и больше, можно использовать IP-логер. IP-логер это ссылка, которая тыбзит ваш IP-адрес и отправляет

тому, кто создал эту ссылку.

Ссылки на популярные IP-логеры которые пригодятся в вычислении IP-адреса бомжа (логгируется не только IP, но и user-agent

и подобная информация. Скрыться от логера можно использованием даже бесплатного VPN расширения в вашем браузере.)

iplogger.org

iplogger.org

grabify.link

grabify.link

ОК, нашли IP-адрес бомжа, как узнать его геолокацию в широте/долготе где он находится? Легко.

Я узнаю широту/долготу по IP в сервисе https://ipapi.co.

Как пример, возьмём IP-адрес общественного туалета Москвы (Клесов Иван Антонович ака продавец книг по Питону на авито ака quartzz720) - 95.220.220.128

Зайдём на сервис указанный выше и введём IP-адрес общественного туалета.

IP Address 95.220.220.128

City MoscowUpdate

Region Moscow

Country ip address country flag RU | Russia

Postal Code 129301

European Union false

Latitude / Longitude 55.7483 , 37.6171

Time Zone Europe/Moscow (+0300)

Calling Code +7

Currency RUB

Languages ru,tt,xal,cau,ady,kv,ce,tyv,cv,udm,tut,mns,bua,myv,mdf,chm,ba,inh,kbd,krc,av,sah,nog

ASN AS12714

Org PJSC MegaFon

В поле Latitude / Longitude как раз таки и указаны данные геолокации IP-адреса.

Также здесь указаны данные провайдера, регион и подобное.

---- Информация по нику, электронной почте и домене ----

Домен, "доменное имя"

Домен (доменное имя, доменный адрес) — это, простыми словами, «название» сайта. Понятия «домен» и «сайт» часто путают, но это не одно и то же.

Заходя на https://youtube.com как раз таки youtube.com является доменным именем сайта.

ОК. Мы нашли сайт какого-то бомжа, хотим его заддосить TCP/UDP сервер

или посмотреть личную информацию (вдруг почту забыл скрыть, или номер телефона?). Для этого заходим на сайт

https://who.is/whois/ и вводим доменное имя в поле "Search for domains or IP addresses..."

К примеру, введём сайт Minecraft-сервера masedworld.net

Registrar Info

NameRegistrar of domain names REG.RU LLC

Whois Serverwhois.reg.com

Referral URLhttps://www.reg.com

Status

Important Dates

Expires On2023-11-16

Registered On2020-11-16

Updated On2021-10-05

Name Servers

bill.ns.cloudflare.com 173.245.59.74

vera.ns.cloudflare.com 172.64.32.147

ОК, узнали что админ покупал домен в REG.RU, защита от DDoS-атак стоит на Cloudflare и их реальный IP-адрес скрыт (в дальнейшем возможно сдеанонить сервера с помощью

утилит WAF Bypass, CloudFail либо обратится к DarkNet-сервисам где шанс того, что вас наебут 65%. Утилиты которые доступны на GitHub'e могут не помочь.)

В нашем случае эти тулзы не помогли, что делать? Ебучие CloudFlare.Inc скрыли реальный IP-адрес...факин!

Не расстраиваемся, если вы о великий линуксоид, используйте команду dig доменное имя.

; <<>> DiG 9.18.12-0ubuntu0.22.04.1-Ubuntu <<>> masedworld.net

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 25940

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;masedworld.net. IN A

;; ANSWER SECTION:

masedworld.net. 481 IN A 162.19.130.80

;; Query time: 584 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Jun 02 14:06:18 GMT 2023

;; MSG SIZE rcvd: 48

Наблюдаем IP-адрес, интересно, это CloudFlare или нет?

Проверим провайдера с помощью https://ipapi.com

IP Address 162.19.130.80

City Limburg an der LahnUpdate

Region Hesse

Country ip address country flag DE | Germany

Postal Code 65556

European Union true

Latitude / Longitude 50.3846 , 8.0472

Time Zone Europe/Berlin (+0200)

Calling Code +49

Currency EUR

Languages de

ASN AS16276

Org OVH SAS

Подобный результат очевиден, ведь у них стоит UDP который сразу без разбора отправляет нам валидную информацию о сервере.

(поэтому советую вам ставить TCP если хотите действительно защитить свой сайт а не обосраться как владельцы Minecraft-сервера)

Как я узнал, что там стоит именно User Datagramm Protocol? Легко!

;; Query time: 584 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

Подобную информацию можно узнать также с помощью команды в том же терминале Линукса.

nslookup доменное имя

Server: 127.0.0.1

Address: 127.0.0.1#53

Non-authoritative answer:

Name: masedworld.net

Address: 162.19.130.80

Плавно переходим к поиску по никнейму.

Думаю, все знают что такое никнейм и пояснять что это я не буду.

Сразу перейдём к поисковым утилитам.

Ищет по никнейму, подбирает домены по введёному вами нику.

Омайгад, первый телеграм-бот в этом мануале. Введите никнейм и получите результат через какое-то количество времени. Парсит до 3к сайтов.

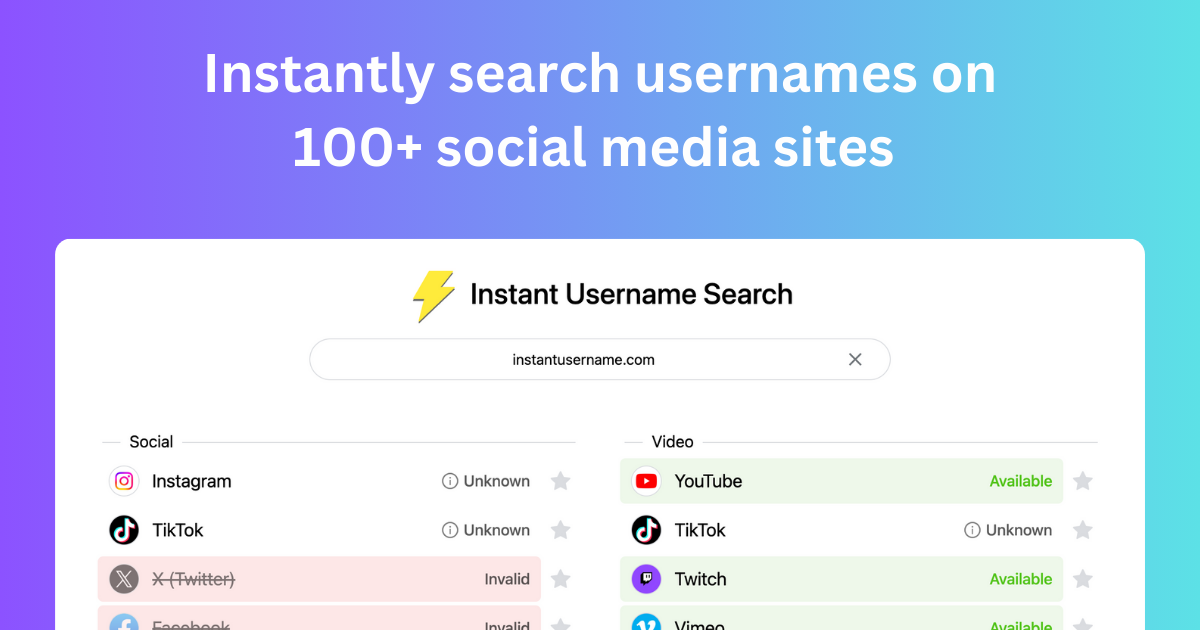

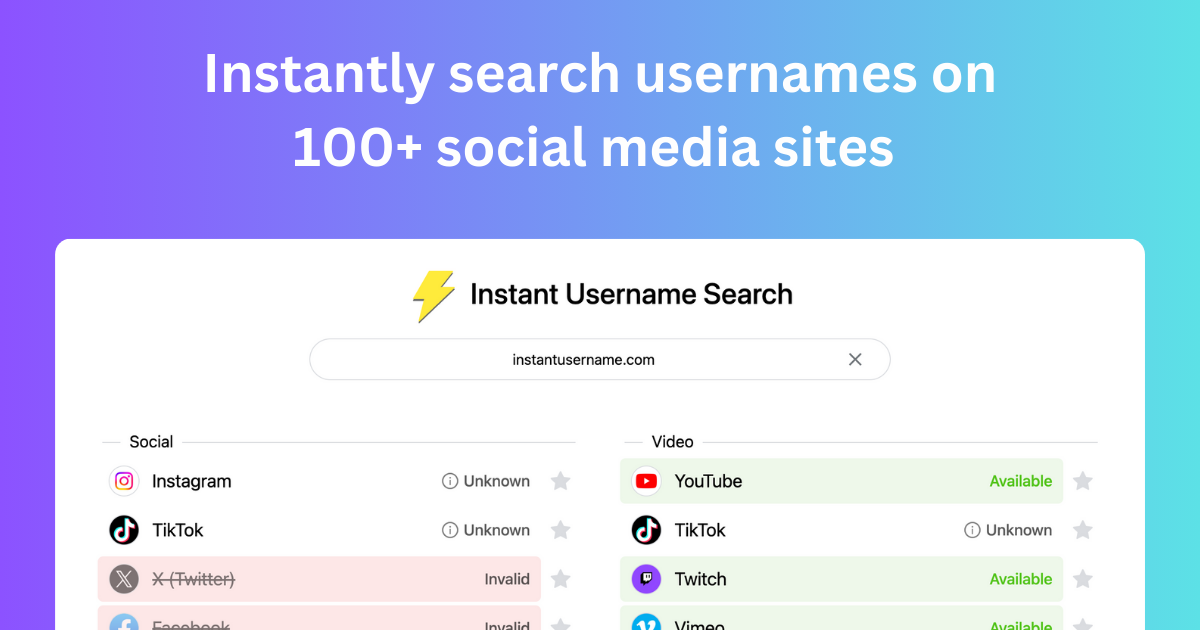

instantusername.com

instantusername.com

Поиск только по никнейму в популярных социальных сетях, сайтах со статьями и тп.

namecheckup.com

namecheckup.com

Чет похожее с предыдущим.

Электронная почта, поиск.

Утилита holehe.

Данная утилита к сожалению не даёт ссылок на социальные сети, но ищет где эта почта была зарегистрирована.

Установка описана ниже

git clone https://github.com/megadose/holehe.git

cd holehe/

python3 setup.py install

ОК, установил, как использовать эту утилиту?

holehe имя@домен.домен

Утилита infoga.

Поиск по домену, электронной почте

Установка:

git clone https://github.com/m4ll0k/Infoga.git

cd Infoga

python setup.py install

python infoga.py

Примеры использования:

infoga.py --domain site.gov -v 3

infoga.py --info [email protected] -v 3

infoga.py --domain site.gov --source pgp --breach -v 1

infoga.py --domain site.gov --source google --breach --report site_gov.txt -v 3

https://www.reversewhois.io/ обратный поиск по Whois. Нашёл почту бомжа в одном из доменнов во Whois? Введи эту почту и узнай, есть ли еще зарегистрированные

домены.

Сервисы по типу haveibeenpwned:

haveibeenpwned.com https://dehashed.com/ универсальная утилита для поиска. Никнеймы, файлы, домены, IP-адреса, электронные почты.

haveibeenpwned.com https://dehashed.com/ универсальная утилита для поиска. Никнеймы, файлы, домены, IP-адреса, электронные почты.

Google-дорки. Как использовать их для поиска информации?

Например, ты хочешь узнать скрытые файлы, каталоги какого-то сайта в поисковой системе. Но как их найти (если не учитывать dirb/dirhunter)?

https://github.com/IvanGlinkin/Fast-Google-Dorks-Scan утилита на GitHub.

Установка:

git clone https://github.com/IvanGlinkin/Fast-Google-Dorks-Scan

cd Fast-Google-Dorks-Scan/

Использование:

bash FGDS.sh домен.домен

Что такое Google-дорки вообще? Давайте спросим у Интернета.

Google Dork или Google Dork Queries (GDQ) — это набор запросов для выявления грубейших дыр

в безопасности. Всего, что должным образом не спрятано от поисковых роботов.

Проще говоря, набор запросов для правильного поиска.

Основные операторы Google:

site: домен.домен - поиск по конкретному сайту.

intext: мама джими - поиск конкретные словосочетания

inurl: /index.php?id=1' - поиск веб-сайта, в URL которого имеется какое-то словосочетание.

filetype: .log - поиск файлов с конкретным/конкретными расширением(-ями).

intitle: сосет член - поиск словосочетания в заголовке страницы.

| - оператор ИЛИ.

* - оператор, означающий что угодно. Например, site: *.gov.ru.

"" - оператор указывает на поиск точного словосочетания.

Например: site: pornhub.com intext: "Мама Джими сосет член 4К FULL HD" inurl: mamajimmi intitle: Глубокий минет

Поиск по номеру телефона.

Не стоит пояснять что такое номер телефона, все это знают.

Телеграм боты:

https://t.me/ryeodhod_bot - глаз бога, очень популярный бот для лохов и бомжей.

https://t.me/getfb_bot - поиск фейсбук-аккаунта по номеру телефона.

https://t.me/UniversalSearchRobot - UniversalSearch бот. Парсинг Facebook, Instagram и многое другое.

https://t.me/LeackedCheck_bot - проверка по утечки. Электронная почта, пароли, адреса, компании, домены, номера телефонов.

https://t.me/OpenDataUABot - поиск по ФИО, ИНН, номеру автомобиля, компании и др. Работает только с данными жителей Украины.

https://t.me/telesint_bot - узнаешь в каких чатах состоит пользователь.

https://t.me/getcontact_real_bot - GetContact реализованный в телеграм боте. Сам ты не сливаешь никаких данных о тех, кто у тебя в контактах.

https://t.me/userbox_search_bot - поиск по утечкам и не только. Поиск кто живёт по адресу, поиск по ФИО, ИНН, никнейм и др.

https://t.me/Himera_Search_net_bot - поиск по фото, ИНН, СНИЛС, электронная почта, номер телефона, номер авто, VIN и др.

Веб ресурсы:

https://thatsthem.com/reverse-phone-lookup - обратный поиск по номеру телефона. Также там доступны поиски по IP и другими данными.

https://saverudata.online/#/ - поиск по слитым базам. Введи номер телефона и покажет ФИО (и не только).

Doxxer Toolkit

Хочу рассказать вам о репозитории на GitHub'e "Doxxer Toolkit". Это набор утилит, таких как: генерация user-agentов, фейковых личностей,

номера телефонов, а также отправка анонимных электронных почт для.. сами знаете чего.

Установка:

если у вас нет скачанного Git'a и Python3 то их стоит установить

///

sudo apt-get install git

sudo apt-get install python3

///

git clone https://github.com/Euronymou5/Doxxer-Toolkit.git

cd Doxxer-Toolkit/

pip3 install -r requirements.txt

python3 dox_en.py

---- Поиск в сети Tor, ищем .onion ресурсы как труъ-нетсталкеры ----

Для этого потребуются установленные:

Python 3.9 / 3.10

Git

Если у вас нет выше указанного то стоит прописать следующее

///

sudo apt-get install python3

sudo apt-get install git

///

Утилита работает в Linux и Termux.

Для начала вам потребуется скачать утилиту darkdump c GitHub'a делается это легко.

git clone https://github.com/josh0xA/darkdump.git

Далее перейдём в директорию этой утилиты командой

cd darkdump

Написав ls -l убедимся что директория не пустая и мы сделали всё правильно. Если директория пустая, либо её вообще нет вернитесь на шаг 1 и

повторите клонирование репозитория.

После перехода в директорию необходимо установить зависимости, без которых скрипт не будет работать.

pip3 install -r requirements.txt

Просмотреть доступные флажки и возможности утилиты можно с помощью:

python3 darkdump.py -h // python3 darkdump.py

---- Сбор информации о веб-сайте ----

Ранее я рассказывал о WhoIs, но в этом разделе его упомянуто не будет как отдельного инструмента. В этом разделе детально ознакомимся с утилитами dirb, nmap, web-eyes, ghost-eyes.

Web-Eyes это репозиторий на GitHub'e с помощью которого мы будем осуществлять поиск информации о каком либо сайте/домене/IP-адресе.

Для начала, если у вас не установлены Python3 и Git стоит их установить.

///

sudo apt-get install python3

sudo apt-get install git

///

Далее нужно склонировать репозиторий себе на рабочее устройство

git clone https://github.com/r4bin/web-eyes.git

Потом переходим в директорию

cd web-eyes/

И запустим утилиту командой

python3 web-eyes.py

Нас встречает простенький интерфейс, далее прописываем в уже той командной оболочке программы

usage

У вас должен получиться подобный результат:

| URL:

| | HINFO: HINFO => HINFO [https://example.com] | | HSECURE: HSECURE => HSECURE [https://example.com] |...ть. Очень много стараний, пишите чо добавить.

---- Отслеживание IP-адреса в точности широта/долгота ----

Что такое IP-адрес?

IP - Internet Protocol. "Интернет Протокол".

Инфа с Википедии:

IP - Internet Protocol (IP, досл. «межсетевой протокол») — маршрутизируемый протокол сетевого уровня стека TCP/IP. Именно IP стал тем протоколом,

который объединил отдельные компьютерные сети во всемирную сеть Интернет.

Неотъемлемой частью протокола является адресация сети

IP-адрес - идентифицируемый адрес устройства который подключается к сети Интернет.

"Я тебя по IP вычислю!" - что значит эта фраза? Что такое IP мы узнали, но как можно вычислить

IP какого то бомжа и продолжить деанонимизацию?

Узнать IP бомжа можно легко, если произошёл dataleak (утечка данных) можно пробить

в слитой базе или каким нибудь ботом если у вас IQ ниже 100 (юзерам Архангела и Немезиды привет)

Но если у вас IQ 100 и больше, можно использовать IP-логер. IP-логер это ссылка, которая тыбзит ваш IP-адрес и отправляет

тому, кто создал эту ссылку.

Ссылки на популярные IP-логеры которые пригодятся в вычислении IP-адреса бомжа (логгируется не только IP, но и user-agent

и подобная информация. Скрыться от логера можно использованием даже бесплатного VPN расширения в вашем браузере.)

IP Logger - сокращение ссылок, логгирование IP-адресов, сбор статистики

IP Logger URL Shortener позволяет отслеживать IP-адреса и отслеживать местоположение, предоставляет услуги IP lookup и IP grabber, позволяет проверить, какой у меня ip, использовать URL tracker.

Grabify IP Logger & URL Shortener

Grabify IP Logger & URL Shortener allows you to tracks IP address, track locations and much more. Advanced web analytics at the tap of a finger!

ОК, нашли IP-адрес бомжа, как узнать его геолокацию в широте/долготе где он находится? Легко.

Я узнаю широту/долготу по IP в сервисе https://ipapi.co.

Как пример, возьмём IP-адрес общественного туалета Москвы (Клесов Иван Антонович ака продавец книг по Питону на авито ака quartzz720) - 95.220.220.128

Зайдём на сервис указанный выше и введём IP-адрес общественного туалета.

IP Address 95.220.220.128

City MoscowUpdate

Region Moscow

Country ip address country flag RU | Russia

Postal Code 129301

European Union false

Latitude / Longitude 55.7483 , 37.6171

Time Zone Europe/Moscow (+0300)

Calling Code +7

Currency RUB

Languages ru,tt,xal,cau,ady,kv,ce,tyv,cv,udm,tut,mns,bua,myv,mdf,chm,ba,inh,kbd,krc,av,sah,nog

ASN AS12714

Org PJSC MegaFon

В поле Latitude / Longitude как раз таки и указаны данные геолокации IP-адреса.

Также здесь указаны данные провайдера, регион и подобное.

---- Информация по нику, электронной почте и домене ----

Домен, "доменное имя"

Домен (доменное имя, доменный адрес) — это, простыми словами, «название» сайта. Понятия «домен» и «сайт» часто путают, но это не одно и то же.

Заходя на https://youtube.com как раз таки youtube.com является доменным именем сайта.

ОК. Мы нашли сайт какого-то бомжа, хотим его заддосить TCP/UDP сервер

или посмотреть личную информацию (вдруг почту забыл скрыть, или номер телефона?). Для этого заходим на сайт

https://who.is/whois/ и вводим доменное имя в поле "Search for domains or IP addresses..."

К примеру, введём сайт Minecraft-сервера masedworld.net

Registrar Info

NameRegistrar of domain names REG.RU LLC

Whois Serverwhois.reg.com

Referral URLhttps://www.reg.com

Status

Important Dates

Expires On2023-11-16

Registered On2020-11-16

Updated On2021-10-05

Name Servers

bill.ns.cloudflare.com 173.245.59.74

vera.ns.cloudflare.com 172.64.32.147

ОК, узнали что админ покупал домен в REG.RU, защита от DDoS-атак стоит на Cloudflare и их реальный IP-адрес скрыт (в дальнейшем возможно сдеанонить сервера с помощью

утилит WAF Bypass, CloudFail либо обратится к DarkNet-сервисам где шанс того, что вас наебут 65%. Утилиты которые доступны на GitHub'e могут не помочь.)

В нашем случае эти тулзы не помогли, что делать? Ебучие CloudFlare.Inc скрыли реальный IP-адрес...факин!

Не расстраиваемся, если вы о великий линуксоид, используйте команду dig доменное имя.

; <<>> DiG 9.18.12-0ubuntu0.22.04.1-Ubuntu <<>> masedworld.net

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 25940

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;masedworld.net. IN A

;; ANSWER SECTION:

masedworld.net. 481 IN A 162.19.130.80

;; Query time: 584 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Jun 02 14:06:18 GMT 2023

;; MSG SIZE rcvd: 48

Наблюдаем IP-адрес, интересно, это CloudFlare или нет?

Проверим провайдера с помощью https://ipapi.com

IP Address 162.19.130.80

City Limburg an der LahnUpdate

Region Hesse

Country ip address country flag DE | Germany

Postal Code 65556

European Union true

Latitude / Longitude 50.3846 , 8.0472

Time Zone Europe/Berlin (+0200)

Calling Code +49

Currency EUR

Languages de

ASN AS16276

Org OVH SAS

Подобный результат очевиден, ведь у них стоит UDP который сразу без разбора отправляет нам валидную информацию о сервере.

(поэтому советую вам ставить TCP если хотите действительно защитить свой сайт а не обосраться как владельцы Minecraft-сервера)

Как я узнал, что там стоит именно User Datagramm Protocol? Легко!

;; Query time: 584 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

Подобную информацию можно узнать также с помощью команды в том же терминале Линукса.

nslookup доменное имя

Server: 127.0.0.1

Address: 127.0.0.1#53

Non-authoritative answer:

Name: masedworld.net

Address: 162.19.130.80

Плавно переходим к поиску по никнейму.

Думаю, все знают что такое никнейм и пояснять что это я не буду.

Сразу перейдём к поисковым утилитам.

Ищет по никнейму, подбирает домены по введёному вами нику.

Омайгад, первый телеграм-бот в этом мануале. Введите никнейм и получите результат через какое-то количество времени. Парсит до 3к сайтов.

Instant Username Search

Instant Username Search checks out if your username is available on more than 100 social media sites. Results will appear instantly as you type.

Поиск только по никнейму в популярных социальных сетях, сайтах со статьями и тп.

NameCheckup - Find Available Username

Find available social media username and domain for your startup, business, personal brand.

Чет похожее с предыдущим.

Электронная почта, поиск.

Утилита holehe.

Данная утилита к сожалению не даёт ссылок на социальные сети, но ищет где эта почта была зарегистрирована.

Установка описана ниже

git clone https://github.com/megadose/holehe.git

cd holehe/

python3 setup.py install

ОК, установил, как использовать эту утилиту?

holehe имя@домен.домен

Утилита infoga.

Поиск по домену, электронной почте

Установка:

git clone https://github.com/m4ll0k/Infoga.git

cd Infoga

python setup.py install

python infoga.py

Примеры использования:

infoga.py --domain site.gov -v 3

infoga.py --info [email protected] -v 3

infoga.py --domain site.gov --source pgp --breach -v 1

infoga.py --domain site.gov --source google --breach --report site_gov.txt -v 3

https://www.reversewhois.io/ обратный поиск по Whois. Нашёл почту бомжа в одном из доменнов во Whois? Введи эту почту и узнай, есть ли еще зарегистрированные

домены.

Сервисы по типу haveibeenpwned:

Have I Been Pwned: Check if your email has been compromised in a data breach

Have I Been Pwned allows you to search across multiple data breaches to see if your email address or phone number has been compromised.

Google-дорки. Как использовать их для поиска информации?

Например, ты хочешь узнать скрытые файлы, каталоги какого-то сайта в поисковой системе. Но как их найти (если не учитывать dirb/dirhunter)?

https://github.com/IvanGlinkin/Fast-Google-Dorks-Scan утилита на GitHub.

Установка:

git clone https://github.com/IvanGlinkin/Fast-Google-Dorks-Scan

cd Fast-Google-Dorks-Scan/

Использование:

bash FGDS.sh домен.домен

Что такое Google-дорки вообще? Давайте спросим у Интернета.

Google Dork или Google Dork Queries (GDQ) — это набор запросов для выявления грубейших дыр

в безопасности. Всего, что должным образом не спрятано от поисковых роботов.

Проще говоря, набор запросов для правильного поиска.

Основные операторы Google:

site: домен.домен - поиск по конкретному сайту.

intext: мама джими - поиск конкретные словосочетания

inurl: /index.php?id=1' - поиск веб-сайта, в URL которого имеется какое-то словосочетание.

filetype: .log - поиск файлов с конкретным/конкретными расширением(-ями).

intitle: сосет член - поиск словосочетания в заголовке страницы.

| - оператор ИЛИ.

* - оператор, означающий что угодно. Например, site: *.gov.ru.

"" - оператор указывает на поиск точного словосочетания.

Например: site: pornhub.com intext: "Мама Джими сосет член 4К FULL HD" inurl: mamajimmi intitle: Глубокий минет

Поиск по номеру телефона.

Не стоит пояснять что такое номер телефона, все это знают.

Телеграм боты:

https://t.me/ryeodhod_bot - глаз бога, очень популярный бот для лохов и бомжей.

https://t.me/getfb_bot - поиск фейсбук-аккаунта по номеру телефона.

https://t.me/UniversalSearchRobot - UniversalSearch бот. Парсинг Facebook, Instagram и многое другое.

https://t.me/LeackedCheck_bot - проверка по утечки. Электронная почта, пароли, адреса, компании, домены, номера телефонов.

https://t.me/OpenDataUABot - поиск по ФИО, ИНН, номеру автомобиля, компании и др. Работает только с данными жителей Украины.

https://t.me/telesint_bot - узнаешь в каких чатах состоит пользователь.

https://t.me/getcontact_real_bot - GetContact реализованный в телеграм боте. Сам ты не сливаешь никаких данных о тех, кто у тебя в контактах.

https://t.me/userbox_search_bot - поиск по утечкам и не только. Поиск кто живёт по адресу, поиск по ФИО, ИНН, никнейм и др.

https://t.me/Himera_Search_net_bot - поиск по фото, ИНН, СНИЛС, электронная почта, номер телефона, номер авто, VIN и др.

Веб ресурсы:

https://thatsthem.com/reverse-phone-lookup - обратный поиск по номеру телефона. Также там доступны поиски по IP и другими данными.

https://saverudata.online/#/ - поиск по слитым базам. Введи номер телефона и покажет ФИО (и не только).

Doxxer Toolkit

Хочу рассказать вам о репозитории на GitHub'e "Doxxer Toolkit". Это набор утилит, таких как: генерация user-agentов, фейковых личностей,

номера телефонов, а также отправка анонимных электронных почт для.. сами знаете чего.

Установка:

если у вас нет скачанного Git'a и Python3 то их стоит установить

///

sudo apt-get install git

sudo apt-get install python3

///

git clone https://github.com/Euronymou5/Doxxer-Toolkit.git

cd Doxxer-Toolkit/

pip3 install -r requirements.txt

python3 dox_en.py

---- Поиск в сети Tor, ищем .onion ресурсы как труъ-нетсталкеры ----

Для этого потребуются установленные:

Python 3.9 / 3.10

Git

Если у вас нет выше указанного то стоит прописать следующее

///

sudo apt-get install python3

sudo apt-get install git

///

Утилита работает в Linux и Termux.

Для начала вам потребуется скачать утилиту darkdump c GitHub'a делается это легко.

git clone https://github.com/josh0xA/darkdump.git

Далее перейдём в директорию этой утилиты командой

cd darkdump

Написав ls -l убедимся что директория не пустая и мы сделали всё правильно. Если директория пустая, либо её вообще нет вернитесь на шаг 1 и

повторите клонирование репозитория.

После перехода в директорию необходимо установить зависимости, без которых скрипт не будет работать.

pip3 install -r requirements.txt

Просмотреть доступные флажки и возможности утилиты можно с помощью:

python3 darkdump.py -h // python3 darkdump.py

---- Сбор информации о веб-сайте ----

Ранее я рассказывал о WhoIs, но в этом разделе его упомянуто не будет как отдельного инструмента. В этом разделе детально ознакомимся с утилитами dirb, nmap, web-eyes, ghost-eyes.

Web-Eyes это репозиторий на GitHub'e с помощью которого мы будем осуществлять поиск информации о каком либо сайте/домене/IP-адресе.

Для начала, если у вас не установлены Python3 и Git стоит их установить.

///

sudo apt-get install python3

sudo apt-get install git

///

Далее нужно склонировать репозиторий себе на рабочее устройство

git clone https://github.com/r4bin/web-eyes.git

Потом переходим в директорию

cd web-eyes/

И запустим утилиту командой

python3 web-eyes.py

Нас встречает простенький интерфейс, далее прописываем в уже той командной оболочке программы

usage

У вас должен получиться подобный результат:

| URL:

| | HINFO: HINFO => HINFO [https://example.com] | | HSECURE: HSECURE => HSECURE [https://example.com] |...ть. Очень много стараний, пишите чо добавить.